Виявлено перший буткіт для Android-пристроїв

Компанія «Доктор Веб» попереджає користувачів ОС Android про появу небезпечного трояна, який розташовується у вбудованій флеш-пам'яті інфікованих мобільних пристроїв і функціонує як буткіт, запускаючись на ранній стадії завантаження операційної системи. Це дозволяє йому мінімізувати можливість свого видалення без втручання в структуру файлової системи Android-пристроїв. В даний час дана шкідлива програма активна на більш ніж 350 000 мобільних пристроїв, що належать користувачам з різних країн, таких як Іспанія, Італія, Німеччина, Росія, Бразилія, США, а також ряду держав Південно-східної Азії.

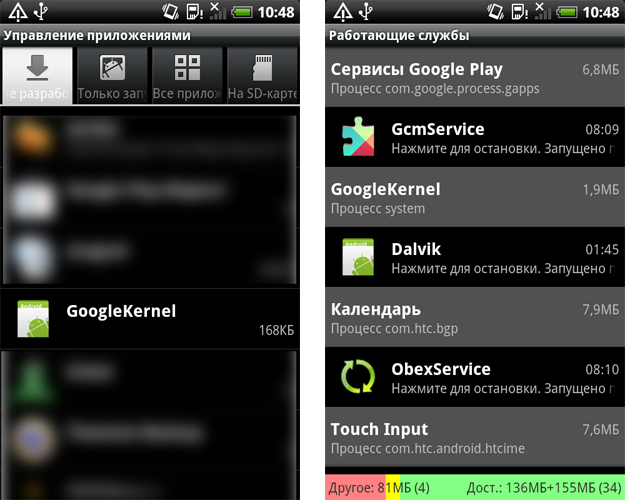

Для поширення трояна, внесеного у вірусну базу Dr.Web під ім'ям Android.Oldboot.1.origin, зловмисники скористалися вельми нестандартним і оригінальним методом, розмістивши один з компонентів шкідливої програми в завантажувальному розділі файлової системи і відповідним чином змінивши скрипт, який відповідає за послідовність активації компонентів ОС. При включенні мобільного пристрою даний скрипт ініціює роботу троянської Linux-бібліотеки imei_chk (детектується Антивірусом Dr.Web як Android.Oldboot.1), яка в процесі своєї роботи витягує файли libgooglekernel.so (Android.Oldboot.2) і GoogleKernel.apk (Android.Oldboot.1.origin) і поміщає їх в каталоги /system/lib /system/app відповідно. Таким чином, частина троянця Android.Oldboot встановлюється в систему як звичайне Android-додаток і надалі функціонує в якості системного сервісу, підключаючись за допомогою бібліотеки libgooglekernel.so до віддаленого сервера і отримуючи від нього різні команди - зокрема завантаження, установки або видалення певних програм. Найбільш ймовірним шляхом впровадження даної загрози на мобільні пристрої є установка зловмисниками модифікованої версії прошивки, що містить необхідні для роботи троянця зміни.

Основна небезпека цієї шкідливої програми полягає в тому, що навіть у випадку успішного видалення елементів Android.Oldboot, які були проинсталлированы після включення мобільного пристрою, що знаходиться в захищеному розділі flash-пам'яті компонент imei_chk при наступному перезавантаженні знову здійснить їх установку, тим самим повторно інфікувавши операційну систему.

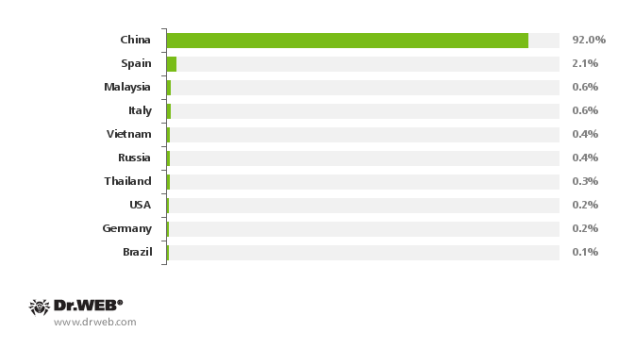

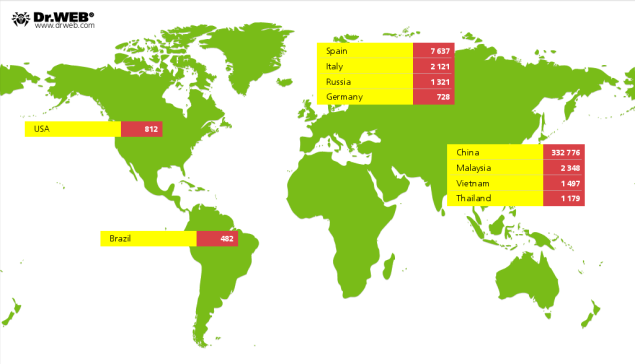

Згідно інформації, отриманої вірусними аналітиками компанії «Доктор Веб», у даний час дана шкідлива програма активна на більш ніж 350 000 мобільних пристроїв, що належать користувачам з різних країн, таких як Іспанія, Італія, Німеччина, Росія, Бразилія, США, а також ряду держав Південно-східної Азії. Однак більша частина постраждалих користувачів (92%) знаходиться в Китаї, що не дивно, так як троянець Android.Oldboot призначений, в першу чергу, для китайських власників Android-пристроїв.

Географічне розподіл постраждалих користувачів наочно продемонстровано на рисунку.

Щоб не стати жертвою цієї та інших аналогічних шкідливих програм, компанія «Доктор Веб» рекомендує користувачам не купувати Android-пристрої сумнівного походження, а також не використовувати образи операційної системи, отримані з ненадійних джерел.

Додатково