Троянець Android.Pincer краде СМС-ки

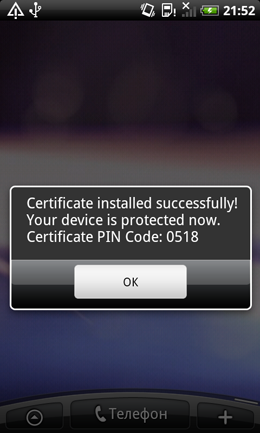

Троянець, виявлений фахівцями компанії «Доктор Веб» кілька днів тому, є другим відомим представником сімейства Android.Pincer. Як і її попередник, оновлена шкідлива програма розповсюджується під виглядом сертифіката безпеки, який нібито потрібно встановити на мобільний Android-пристрій. У разі якщо необережний користувач виконає установку і спробує запустити троянця, Android.Pincer.2.origin продемонструє неправдиве повідомлення про успішну установку сертифіката, після чого до пори до часу не буде проявляти скільки-небудь помітної активності.

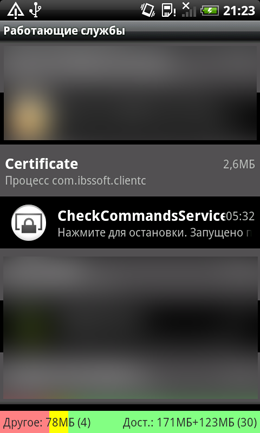

Щоб завантажуються разом з операційною системою, троянець реєструє системний сервіс CheckCommandServices, який надалі працює в якості фонової служби.

У разі успішного старту при черговому включенні мобільного пристрою Android.Pincer.2.origin підключається до віддаленого сервера зловмисників і завантажує на нього ряд відомостей про мобільному пристрої. Серед них:

- назва моделі;

- серійний номер пристрою;

- IMEI-ідентифікатор;

- назва використовуваного оператора зв'язку;

- номер стільникового телефону;

- мова, що використовується за умовчанням в системі;

- версія операційної системи;

- інформація про те, чи є root-доступ.

Далі шкідлива програма чекає надходження від зловмисників керуючого СМС-повідомлення з текстом виду command: [назва команди]», містить вказівку до подальших дій. Кіберзлочинцями передбачені наступні директиви:

- start_sms_forwarding [номер телефону] - почати перехоплення повідомлень з зазначеного номера;

- stop_sms_forwarding - завершити перехоплення повідомлень;

- send_sms [номер телефону та текст] - відправити СМС-повідомлення з зазначеними параметрами;

- simple_execute_ussd - виконати USSD-запит;

- stop_program - припинити роботу;

- show_message - вивести повідомлення на екран мобільного пристрою;

- set_urls - змінити адресу керуючого сервера;

- ping - відправити СМС-повідомлення з текстом pong на заздалегідь зазначений номер;

- set_sms_number - змінити номер, на який йде повідомлення з текстом pong.

Команда start_sms_forwarding представляє особливий інтерес, оскільки дозволяє зловмисникам вказувати троянцю, повідомлення з якого номеру йому необхідно перехопити. Дана функція дає можливість використовувати шкідливу програму як інструмент для проведення цільових атак і красти, таким чином, специфічні СМС-повідомлення, наприклад повідомлення від систем «Банк-Клієнт», що містять перевірочні mTAN-коди, або конфіденційні СМС, призначені для самих різних категорій осіб: від простих користувачів до керівників компаній і державних структур.