Міжмережеві екрани і контроль вхідного і вихідного трафіку

Якщо на вашій машині є антивірусний сканер, він може зупинити дію шкідливого коду в системі, однак далеко не завжди здатний запобігти витоку конфіденційної інформації. Щоб уникнути проникнення в ОС різних вірусів і захистити її від хакерських атак, подібний пакет безпеки повинен працювати в парі з програмою, забезпечує контроль вхідного і вихідного трафіку. Дану задачу досить успішно вирішують міжмережеві екрани, які також називають брандмауерами.

Типова ситуація: утиліта без відома користувача встановлює з'єднання з віддаленим сервером. В кращому випадку така поведінка програми може бути пояснено автоматичним оновленням модулів програми, в гіршому - діями шкідливого коду. В обох ситуаціях «самоуправство» з боку програми буде припинено брандмауером.

Міжмережевий екран також застосуємо для обмеження можливостей певних користувачів комп'ютера за зверненням до Всесвітньої павутини. Наприклад, з його допомогою можна блокувати підключення інтернет-пейджерів, дозволяти чи забороняти роботу поштових клієнтів, браузерів і інших програм, які потребують з'єднання з Глобальною мережею. Все це особливо актуально для фірм і установ, де підтримується сувора дисципліна, а системні адміністратори пильно стежать за тим, щоб Інтернет використовувався тільки в службових цілях.

Принцип роботи брандмауерів в більшості випадків один і той же: програма перехоплює мережеві запити і виконує їх фільтрацію згідно з установленими правилами. Наприклад, Windows 7 має у своєму складі досить потужний брандмауер, який, втім, оснащений лише базовими функціями, не дозволяють більш тонко налаштувати доступ до портів і мережеві правила для різних додатків. Для цих цілей краще використовувати більш професійний інструмент - наприклад, міжмережевий екран, вбудований в KIS 2012. Крім того, в деяких випадках за допомогою брандмауерів можна істотно оптимізувати навантаження на мережу, обмеживши деякими програмами споживання трафіку.

Ми познайомимо вас з особливостями роботи таких захисних інструментів і тим, які завдання можна вирішувати з їх допомогою.

Що потрібно знати про портах і протоколахДля деяких утиліт в брандмауерах за замовчуванням вже закладений певний стандартний набір інструкцій і вказівок, що значно спрощує настройку міжмережевого екрану. В інших випадках користувачеві доводиться самостійно «навчати» програму.

Вибір обмежень при роботі з Мережею - складна задача, яка вимагає від користувача розуміння термінології. Головний параметр, який зустрічається при конфігуруванні міжмережевого екрану, - порт. Зазвичай під цим терміном мається на увазі якийсь умовний ресурс, який виділяється операційною системою для встановлення мережевого з'єднання. Кожен порт має свій номер, який використовується процесами для організації передачі даних. При цьому швидкість потоку в чому залежить від того, який протокол застосовується додатком - TCP або UDP. Одне з основних відмінностей між цими варіантами полягає в тому, що другий не підтримує перевірку цілісності даних, тому працює більш швидко і часто застосовується для передачі інформації при організації локального чату.

Кожен протокол може використовувати номери портів від 0 до 65535, і вони не будуть заважати один одному. Для локальної передачі даних додатків системою виділяється будь-який вільний порт з номером більше 1023. Для віддалених ж з'єднань закріплений жорстко визначений список портів. Наприклад, клієнт для обміну короткими повідомленнями ICQ задіє два віддалених порту - 443 або 5190. У правилах міжмережевого екрану можна дозволити з'єднання з віддаленим адресою login.icq.com. У рідкісних випадках, а також при залученні веб-інтерфейсу сервіс може використовувати порт 80.

Для поштових клієнтів, таких як The Bat!, Thunderbird, Internet Mail, Outlook та інші популярні програми для прийому і відправлення електронної кореспонденції, необхідно встановити дозвіл на доступ до наступних портів: 25-й - для надсилання повідомлень через SMTP-сервер, 110-й і 143-й - для прийому по протоколах POP3 і IMAP відповідно, а також 993-й - для безпечного з'єднання.

Порти 80, 443, 8080, 8100 зазвичай задіюються для роботи інтернет-браузери (Opera, Mozilla Firefox, Internet Explorer тощо), а також інших програм, які встановлюють з'єднання http(s), тому доступ до них теж необхідно залишати вільним.

Більшість додатків, призначених для роботи з FTP, використовують два порти: вихідний на стороні сервера 20 (для передачі даних) і порт 21 (для команд).

Популярні програми для роботи з торрентами, такі, наприклад, як μTorrent, можна сміливо заносити в списки довірених - ці програми не мають прив'язки до портів. Деякі з них можуть генерувати номер порту у випадковому порядку при кожному запуску клієнта мережі BitTorrent.

Варто також відзначити, що всі перераховані порти використовуються системою та програмами при стандартній конфігурації сервісів, тому в окремих випадках їх номери можуть відрізнятися від наведених. Крім цього, зверніть увагу на те, що в переважній більшості ситуацій безпечні додатка використовують обмін пакетами за протоколом TCP. Протокол UDP використовується в основному системними службами DHCP (для розподілу IP-адрес) і DNS (для ідентифікації IP-адреси по імені хоста).

Стандартний брандмауер WindowsНеобхідність в захисному мережевому інструменті очевидна, і в самій операційній системі від Microsoft, він з'явився вже давно. Цей компонент цілком непогано справляється зі своїми функціями, легко настроюється і містить багато встановлених правил.

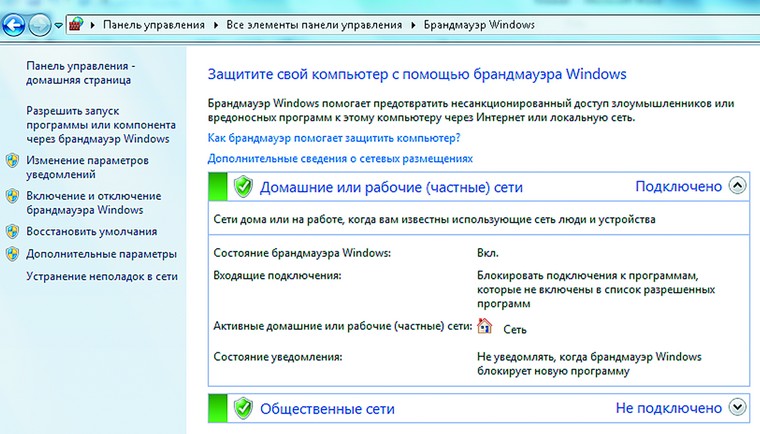

Щоб перейти до докладним налаштувань функцій блокування додатків, необхідно відкрити Панель управління | Всі елементи Панелі управління» і там вибрати і запустити «Брандмауер Windows». Клікніть по посиланню «Дозволити запуск програми або функції через брандмауер Windows». Після цього на екрані з'явиться список встановлених додатків, у якому відзначені прапорцями дозволені. Безпосередньо в цьому списку можна забороняти або дозволяти утилітам задіяти різні мережеві профілі.

Стандартний брандмауер Windows використовує кілька профілів, залежно від типу встановленого з'єднання. Зазвичай при виявленні нового типу мережі програма запитує користувача, який профіль слід вибрати і які налаштування для нього встановити. Наприклад, тип «Громадський» потрібно вказувати для публічних мереж - скажімо, в аеропорту або кафе, а тип «Домашній» можна вибирати для домашніх або робочих мереж.

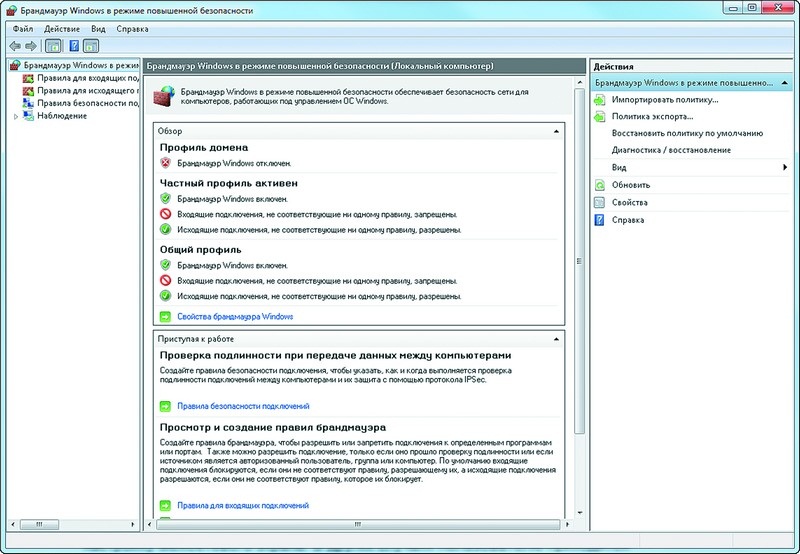

Режим підвищеної безпеки в брандмауері Windows дає можливість налаштувати як вихідні, так і вхідні з'єднанняПри бажанні можна виконати більш тонке налаштування брандмауера Windows, але для цього необхідно переключити його в режим підвищеної безпеки. Щоб відкрити потрібне вікно, просто наберіть слово «брандмауер» в меню «Пуск». У вікні з параметрами режиму підвищеної безпеки можна описувати будь-які ситуації і всілякі умови, при яких міжмережевий екран буде блокувати або пропускати передані дані. Це можуть бути правила для окремих додатків, портів, а також керуючі з'єднаннями для операцій Windows.

Вбудований в ОС від Microsoft брандмауер має лише базовими функціями, і його захисних характеристик вистачить лише на безпечний серфінг в Інтернеті з відвідуванням надійних сайтів. Для більш високого рівня захисту краще використовувати сторонні програми - наприклад, від відомих виробників антивірусного ПЗ.

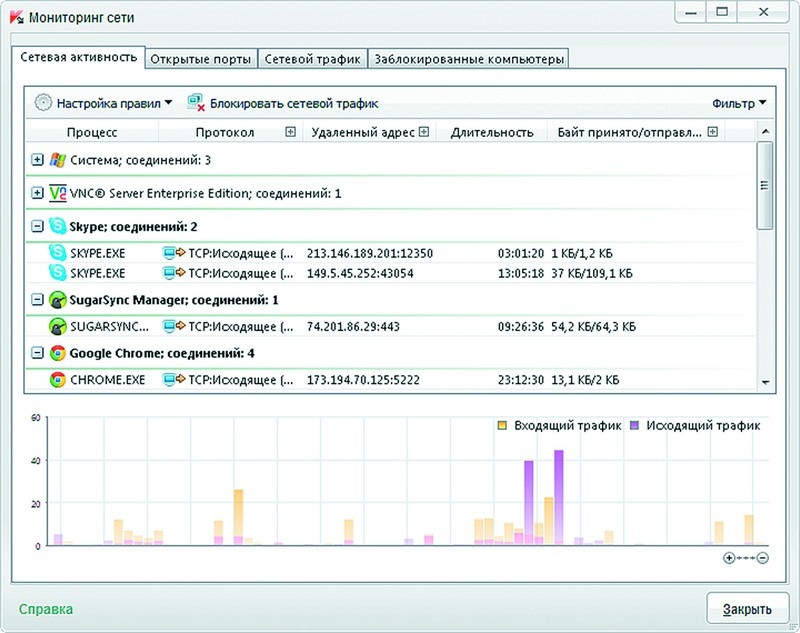

Універсальний захисник: KIS 2012 Брандмауер в KIS 2012 наочно відображає правила фільтрації для кожного додатка і статистику переданого їм інтернет-трафікуСеред великої кількості антивірусних пакетів одним з найбільш універсальних засобів забезпечення безпеки є Kaspersky Internet Security 2012 (річна ліцензія на два ПК коштує 420 гривень). Він пропонує безліч захисних механізмів, зокрема, досить потужний і тонко настроюється брандмауер, який в режимі реального часу виконує моніторинг мережних підключень і дозволяє відображати статистику у вигляді діаграми переданих і отриманих пакетів. Цей брандмауер показує відкриті порти і, якщо користувач запідозрить витік інформації, може по одному кліку заблокувати всю мережу. Також дозволяється переглядати порти, відкриті для різних додатків, і вивчати статистику інтернет-трафіку за програмами (окремо вхідного і вихідного).

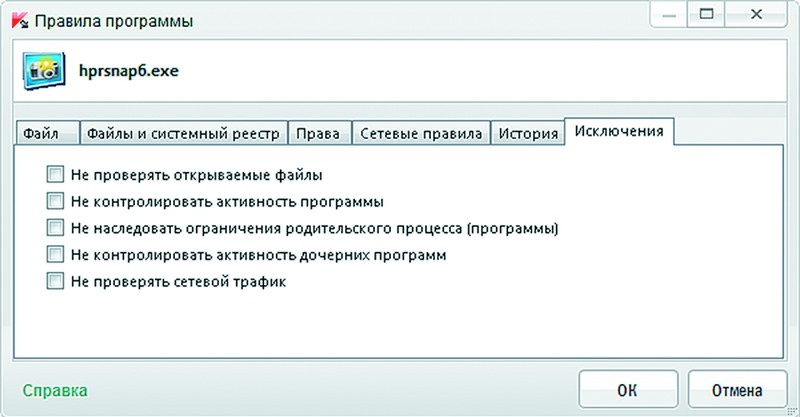

Винятки з правил можна налаштувати для будь-якого ПО - наприклад, скасувати для конкретного додатка перевірку мережевого трафіку, якщо ви йому довіряєтеУ Kaspersky Internet Security 2012 є можливість тонкої настройки правил для кожної встановленої в системі утиліти. Можна контролювати запуск додатком інших процесів і їх зупинку, впровадження в інші процеси, низькорівневий доступ до диска і файлів, прихований доступ до мережі з використанням командного рядка браузера, підозрілі зміни в системі, такі як створення прихованих ключів реєстру або доступ до параметрів облікових записів користувачів. Варто відзначити, що для будь-якого додатка допускається настроювання винятків. Наприклад, якщо користувач повністю йому довіряє, можна відключити перевірку мережевого трафіку, контроль за активністю програми, відкриваються файлами і дочірніми додатками.

Крім того, у Kaspersky Internet Security 2012 реалізований такий популярний мережевий режим фільтрації, як «Батьківський контроль». При активації даного інструменту пакет задіює спеціальний фільтр для блокування онлайн ресурсів з небажаним контентом (сайти з пропагандою сексу, насильства, наркотиків тощо).

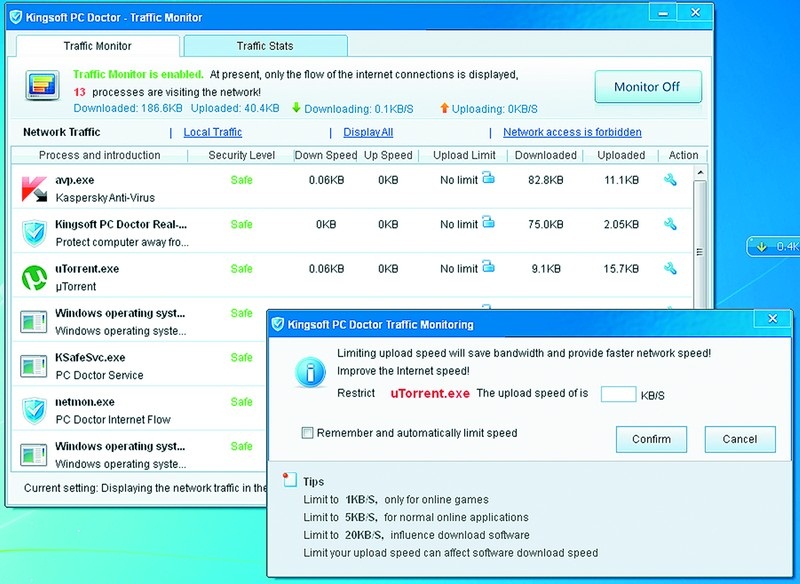

Оптимізатор навантаження на мережу: Kingsoft PC DoctorЯк вже було сказано вище, більшість брандмауерів дозволяють складати списки правил, згідно з якими передається по Мережі інформація може блокуватися або пропускатися. Для контролю за безпекою цих функцій цілком достатньо. Однак якщо ви хочете більш гнучко управляти мережевим трафіком, то в доповнення до основного арсеналу міжмережевого екрану доведеться шукати спеціальні способи регулювання навантаження на канал, що створюється тим чи іншим процесом. У деяких випадках користувач дуже гостро відчуває брак такої корисної опції, яка допомогла б оптимізувати завантаженість мережі. Коли один додаток (наприклад, клієнт для роботи з мережею BitTorrent) встановлює величезна кількість потоків, швидкість роботи інших програм, які працюють з веб-мережею, може впасти настільки, що їх використання стане просто неможливим.

Для вирішення цієї проблеми можна використовувати безкоштовну утиліту оптимізації Kingsoft PC Doctor (www.kingsoftsecurity.com). Дана програма має досить широкою функціональністю: серед її численних інструментів є і засоби для роботи з системним реєстром, і вбудований антивірус, і - найголовніше для рішення нашої задачі - спрощений варіант мережевого екрану.

Незважаючи на досить значний арсенал засобів для моніторингу системи, Kingsoft PC Doctor демонструє дуже хорошу сумісність з іншими додатками, тому цілком може використовуватись разом з основним антивірусним пакетом. Дана утиліта надає докладну статистику про мережевому трафіку: ви зможете дізнатися, які з додатків звертаються до Інтернету як часто це відбувається. У звітах програми також можна ознайомитися з загальним обсягом трафіку за певний період.

Kingsoft PC Doctor може обмежити швидкість для веб-додатків, щоб уникнути збоїв у передачі данихЯкщо декілька додатків активно використовують передачу даних, швидкості інтернет-з'єднання може виявитися недостатньо. В результаті запущені процеси почнуть заважати один одному, викликаючи збої в передачі даних, пов'язані з перевищенням порогового значення часу відгуку. Щоб уникнути подібних проблем, зайдіть в модуль моніторингу мережевого трафіку Kingsoft PC Doctor і обмежте швидкість передачі даних для одного з додатків. Зіставивши дані про обсяги інформації, що транслюється для різних процесів, ви зможете самостійно вирішити, для яких утиліт потрібно виставити ті чи інші обмеження, а яким і зовсім заборонити передачу даних.

Використання файлу hostsОпераційна система Windows настільки універсальна, що навіть таку просту задачу, як блокування доступу до сервера, уміє розв'язувати кількома способами. Найпростіший метод - за допомогою файлу hosts. Досить відкрити його вміст в Блокноті або іншому текстовому редакторі і додати туди рядок вигляду «127.0.0.1 www.youtube.com». Дана команда дозволить блокувати відвідування популярного сервісу YouTube. Однак цей метод годиться далеко не завжди, оскільки часто заздалегідь неможливо передбачити, який процес буде встановлювати підключення, з яким вузлом і яким чином. Крім того, може виникнути необхідність у виборчому обмеження доступу в залежності від конкретного процесу.

Довіряй, але перевіряйДеякі легковажні користувачі деколи самі відкривають шлях зловмисникам, привласнюючи маловідомим сумнівним додатками статус довірених програм. Тому тим, хто бажає захистити свій комп'ютер від вторгнення ззовні, крім перерахованих правил налаштування брандмауера слід також пам'ятати і про те, що багато проблем виникають через звичайної безпечності. Інсталюємо завантажену з Мережі гру або скрінсейвер, нелегальне ПЗ і т. д., користувач може запустити в систему «троянського коня», який відкриє зловмиснику конфіденційні дані і надасть можливість дистанційного керування. Будьте уважні з автоматичними програмами, використовуйте антивірус і брандмауер - і подібні проблеми вас не торкнуться.

Автори: Сергій і Марина Бондаренко