Смартфон: приваблива мета для хакера

Завдяки постійному підключенню до Мережі, наявності однієї або двох камер і інших сенсорів смартфон являє собою найбільш привабливу мету для цікавого хакера. На відміну від стаціонарних ПК тут цікаві не тільки окремі компрометуючі сцени, але і все різноманіття інформації, яку можна пов'язати з фотоматеріалом, - наприклад, де був зроблений конкретний знімок. Вчені вже змогли налаштувати сучасний смартфон таким чином, що він з безлічі таємно зроблених знімків створює пов'язану і масштабовану панораму робочого кабінету, де можна цілеспрямовано шукати цінні дані.

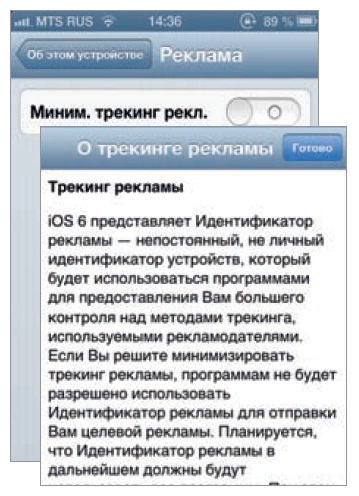

Трекінг реклами: обмежити цю функцію в iOS можна в меню «Настройки | Основні | Про це пристрої | Реклама»

У такій інформації, щедро надається вашим смартфоном, вкрай зацікавлені не тільки хакери, але і виробники пристроїв, а також їх ділові партнери. Прикладом може послужити функція IFA (Identifier For Advertisers - ідентифікатор для рекламодавців), введена компанією Apple в iOS 6. Дана система працює з унікальним ідентифікаційним номером, який присвоюється кожному iPhone або iPad. З допомогою ідентифікатора збираються дані про запускаються додатках, відвідуваних веб-сторінках і т. д. Потім ця інформація використовується для персоналізації рекламних оголошень, які показуються власникові пристрою від Apple.

Шпигунство допомогою мікрофона і сенсорів мобільного телефонуПомиляються ті, хто вважає, що смартфони і веб-камери на їх пристроях захищені, наприклад, політикою безпеки Android. Ця операційна система покоїться на двох стовпах: по-перше, користувач повинен видати кожному з додатком детально розписані повноваження, а по-друге, Android суворо відділяє утиліти один від одного. В результаті шкідливе ПЗ може завантажити в Інтернет отримані незаконним шляхом відомості тільки в тому випадку, якщо у нього є право на доступ в Мережу.

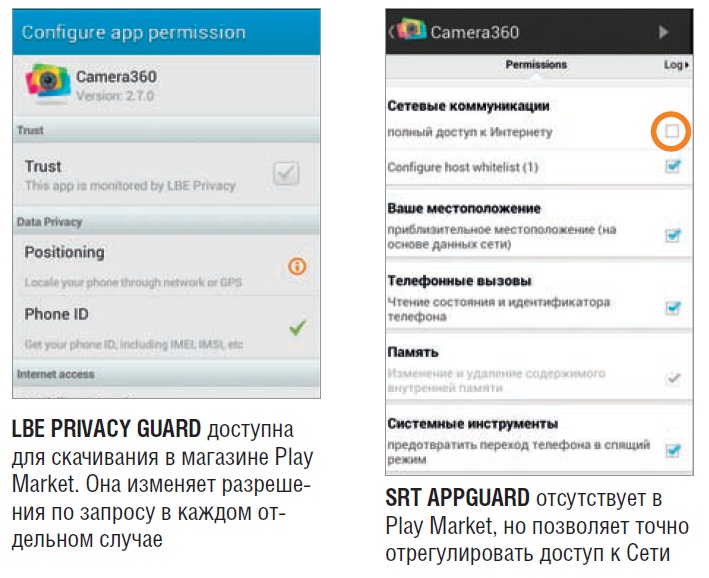

Посилена безпека: обмеження доступу

Захисні програми для Android додатково обмежують повноваження інших додатків. Утиліті LBE PrivacyGuard для цього потрібні права суперкористувача (root). SRT AppGuard обходиться без них, однак її принцип дії складніше: спочатку вона видаляє додаток, а потім встановлює версію з зміненими правами.

Для демонстрації принципової можливості під назвою Soundcomber показало всю неспроможність цієї політики. Йому потрібно тільки право на запис звуку, тобто воно може замаскуватися, наприклад, під невинне додаток для голосових нотаток. При цьому воно таємно записує телефонні розмови, витягує введені голосом або за допомогою тонового набору номера і передає інформацію в Інтернет, викликаючи браузер Android за допомогою певного URL, для чого не потрібно ніяких повноважень. Саме URL містить у собі вкрадені номери, які таким чином повідомляються сервера. Крім того, Soundcomber може відправляти дані «контрабандою» за принципом «схованок» в іншу, встановлену одночасно шкідливу програму. При цьому додаток для запису звуку багаторазово змінює права для якого-небудь файлу. Інформація криється в ланцюжку змін - друге додаток її обробляє і відправляє в Мережу. Таким способом трояни здатні навіть передавати зображення з веб-камер.

Смартфон: приваблива мета для хакера

Крім камери і мікрофона з метою шпигунства можуть застосовуватися і сенсори руху. Це доводить дослідницький проект за участю iPhone, використовує високочутливі датчики прискорення. Вони фіксують вібрацію від ударів по кнопках і розпізнають, що було надруковано на клавіатурі комп'ютера, поруч з якою знаходиться смартфон. Коефіцієнт попадань, досягнутий вченими, склав 80%.

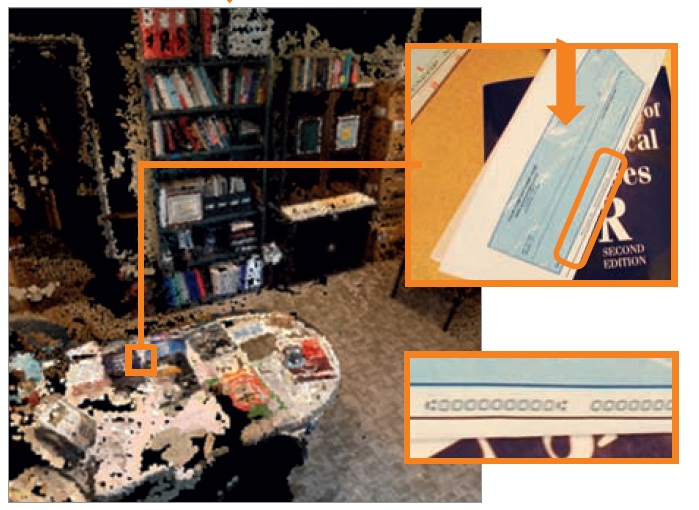

Прогулянка по вашій квартиріНайбільші побоювання викликають результати, показані дослідним додатком Place Raider, яке було створено в Центрі розробки надводного озброєння ВМС США. Він регулярно робить знімки за допомогою камери смартфона. Оскільки працює у фоновому режимі, а під час зйомки телефон на деякий час вимкнути звук, користувач навіть не здогадується про незаконне спостереження.

Троян сканує всю квартиру

Програма аналізує фотографію ще на самому пристрої, що цілком дозволяють зробити обчислювальні потужності смартфона. Занадто темні і змащені знімки, а також дублікати відразу видаляються. Придатні до використання результати додаток завантажує на сервер, де з них на основі однакових пікселів складається панорама простору, в якому використовувався і переносився смартфон. За допомогою спеціальної програми вчені змогли збільшити зображення панорами і зчитати інформацію з чека, що лежав на письмовому столі, настінного календаря і включених комп'ютерних моніторів - цінні дані, щоб, приміром, спланувати крадіжку зі зломом.

Заходи протидії шахраямНезважаючи на те, що всі представлені в нашій статті додатки для шпигунства поки є тільки дослідницькими проектами, винахідливі хакери дуже скоро можуть відшукати ті ж можливості - це лише питання часу. У даний момент користувачі iOS насолоджуються певним захистом, забезпеченої компанією Apple, а ось власникам пристроїв на платформі Android доводиться самим про це дбати, оскільки робота таких програм стає в принципі можливою лише завдяки комбінації повноважень, які користувачі деколи занадто легко видають при установці програм.

Reconbot для IOS перетворить будь iPhone в приховану веб-камеру, яка знімає при вимкненому екрані

«Якщо додаток має доступ до камери і Мережі, воно в будь-який момент може зробити знімок або відеозапис і завантажити ці дані в Інтернет, - розповідає Ян Бетхер, керівник фірми Vukee.com, яка займається розробкою фотоприложений для систем Android і iOS. - Тому так важливо встановлювати програми тільки від заслуговують довіри виробників і дійсно перевіряти необхідність видачі необхідних повноважень».

Для захисту від троянів, атакуючих камеру, необхідно дозволяти доступ до камери і Мережі тільки трохи додатками, отриманих з надійних джерел. А краще всього навіть ці права обмежувати. Наприклад, утиліти для створення ефектів на фотографіях необхідно заборонити доступ до Інтернету, а з ним і будь-яку приховану передачу даних. Користувачам iOS не потрібно сильно замислюватися про виділення прав додатків, оскільки вони можуть покластися на більш жорстку перевірку програм в магазині ПО компанії Apple.

«Тут було б дуже складно розмістити приховано діючий троян», - пояснює Омар Абу Деиф, керівник відділу розробки додатків компанії Vukee. На відміну від продуктів для Android, програми для iOS можуть зберігати свою активність у фоновому режимі тільки в тому випадку, якщо у них на це дійсно є підстава: Apple дуже ретельно перевіряє, чому утиліта збирається працювати у фоновому режимі тривалий час. Проте на кожному смартфоні слід видалити все, що не використовується регулярно, - стертий додаток більше не зможе нашкодити.