Кіберзлочинність стала простіше і дешевше, ніж коли-небудь.

У зловмисників в Інтернеті є багато засобів для здійснення своїх злочинів. Але справжня сила інформаційної мафії полягає в нашому легковажності.

Коли італійські карабінери взяли штурмом розкішну віллу на пагорбах на околиці міста Марано поблизу Неаполя, вони відчули, що напали на слід одного з найнебезпечніших босів мафії. Тільки що Антоніо Кардилло лежав у ліжку, простирадло ще тепла. Але боса Каморри ніде немає. Один з карабінерів схопив непримітний на вигляд пульт ДУ - і замість включення телевізора або музичного центру відкрився дзеркальна шафа поруч зі спальнею. У ньому - Кардилло, шеф клану Ло Руссо.

Мафіозі в пастці - про таку удачу оперативника Дірк Штандер з Карлсруе може тільки мріяти. Спеціаліст з ІТ-безпеки відповідає за захист мереж найбільшого німецького провайдера. Свого супротивника, міжнародну інформаційну мафію, експерти вважають хитрішим, ніж Коза Ностра. «Сьогодні хакери вже не дилетанти, які сидять у темних підвалах, - вважає Штандер. - Це професійні бізнесмени, програмісти та фахівці техпідтримки, іноді навіть знімають офісні приміщення».

В надрах Мережі розвинувся паралельний світ, нова форма бізнесу, що діє за власними правилами - і, очевидно, що приносить прибуток. У минулому році інтернет-злочинці виманили в онлайн-користувачів близько $388 млрд, стверджує антивірусна компанія Symantec в своєму звіті Norton Cybercrime Report 2011. Якщо вірити цим цифрам, то інтернет-шахрайство в порівнянні зі світовою наркоторгівлею - це ще більш великий ринок.

Найстрашніше в цій ситуації те, що кожен може стати частиною злочинного світу, оскільки завдяки дилетантскому шкідливого ПО, такого як Aldi Bot, кіберзлочинність сьогодні стала простіше і дешевше, ніж коли-небудь. Недосвідченим хакерам необхідно всього один раз викласти від 50 до 250 гривень за дешевий бот на чорному ринку, щоб навіть без ґрунтовних технічних знань заразити тисячі комп'ютерів, використовуючи атаки на веб-сайти, переадресацію даних і крадіжку паролів.

Шпигунський скрипт на веб-сайтахАле дешево - не означає добре, і це правило вірно і для самих комп'ютерних шкідників. Той, хто вступає в гру, сам швидко стає мішенню через інфіковані дилетантські віруси з відомими ризиками і побічними ефектами. Дуель з інформаційної мафією - це бій з нерівним зброєю. Останнім часом хакери вселяють трояни в комп'ютери під час веб-серфінгу користувача за допомогою прихованих шпигунських скриптів на сайтах.

Такі попутні завантаження для хакерів - немов великі рибальські мережі. Спочатку вони виловлюють незахищені комп'ютери, потім захоплюють величезні обсяги інформації. Троян Zeus - найвідоміший серед подібних шкідливих програм, які контролюють сьогодні кілька мільйонів систем Windows.

Користувачі Apple зараз теж не можуть вважати себе в безпеці: на початку квітня троян Flashback проник в більш ніж 600 000 комп'ютерів Mac. Після величезного успіху iPod, iPhone і iPad системи компанії Apple теж потрапили в поле зору хакерів, стверджує Штандер.

Боротьба проти інформаційної мафії стає все більш безнадійною - лише зрідка з'являються повідомлення про успіх. Так, нещодавно Microsoft разом з фахівцями IT-безпеки компанії Kyrus Tech вдалося завдати удару по двом великим ботнетам Zeus в США. Проте завершення «Операції b71» виглядає як гол престижу у програшному матчі. Саме її проведення сильно ускладнило проводилося паралельно розслідування. До того ж боти Zeus вразили вже 3300 доменів. Наприклад, у Кореї сьогодні кожен тридцятий веб-сайт інфікований попутно завантаженими троянами. Самим безпечним, за даними звіту Security Intelligence Report 2011 компанії Microsoft, як і раніше залишається веб-серфінг на доменах Японії, Австрії та Австралії, де лише кожен сотий сайт вражений шкідливим кодом. З 2007 року Microsoft зареєструвала понад 13 млн комп'ютерів по всьому світу, за якими шпигують боти Zeus.

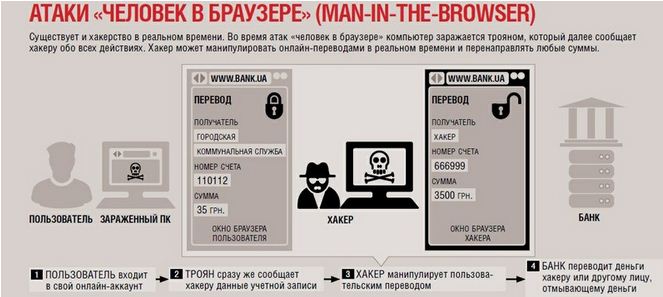

Ворог у браузеріАле хакери не тільки розставляють свої мережі в інформаційному морі. Якщо жертва виявляється великою рибою, варто нападати цілеспрямовано. Зараз за допомогою атак «людина в браузері» хакери маніпулюють онлайн-перекладами в режимі реального часу.

Одержувач, номер рахунку, БИК і сума підміняються непомітно для жертви на його зараженому комп'ютері. Сам банк нічого не помічає і зі спокійною совістю переводить гроші на номерний рахунок хакера або особи, отмывающего гроші (Money mule). Жертва зауважує обман лише при отриманні виписки по рахунку, так як в онлайн-акаунті користувачеві показується вірна сума списання.

Але звідки виходять ці атаки і хто їх направляє? Сьогодні велику кількість хакерів, які походять з країн пострадянського простору. На Сході, в Китаї, інформаційна мафія сконцентрована насамперед на найбільшій видобутку. Так, два роки тому китайські хакери змогли прочитати повідомлення електронної пошти з офісу далай-лами. А в 2009 році таємничий GhostNet привернув до себе увагу в усьому світі. Влаштувалися в Китаї мережа хакерів, по всій ймовірності, роками вислєжувала 1295 ПК в 103 країнах. Приблизно одна третина захоплених машин, згідно з даними канадського інституту The Information Warfare Monitor в Оттаві, були так званими «високими цілями», тобто комп'ютерами міністерств, посольств, міжнародних організацій, союзів та ЗМІ.

Цілком реальна загроза кібервійни на державному рівні. Недавній приклад санкціонованих «зверху» кібератак - Stuxnet. Творцем комп'ютерного хробака, з допомогою якого було цілеспрямовано саботовано збагачення урану на атомних установках в Ірані, вважається ізраїльська спецслужба " МОССАД". З тих пір країни всього світу озброюються для цифрової війни.

Шпигун в соціальній мережіХакери ловлять як велику, так і дрібну рибу не тільки з допомогою вірусів, хробаків і троянів. Все частіше інтернет-злочинці використовують уразливості в соціальних мережах, таких як Facebook. Перевага кибергангстеров полягає в тому, що тут вже викладено багато особистої інформації потенційних жертв. Виявлений на початку квітня варіант Zeus під назвою Ice IX запитує у користувачів Facebook навіть дані кредитних карт і номери соціального страхування - і все це в оригінальному стилі даного ресурсу. У цифровому підпіллі можна купити такі шкідливі програми за кілька доларів, включаючи відеоруководство.

Навіть промислові шпигуни все частіше використовують соціальні мережі в якості вихідного пункту для кібератак. Через погано захищені ПК співробітників хакери добираються до секретних даних компанії. Одночасно атакуючим стають зрозумілі стосунки між співробітниками. Дану стратегію цілеспрямованого спонукання людей до розголошення конфіденційної інформації на основі раніше зібраних відомостей психологи називають соціальною інженерією. Один з найуспішніших соціальних інженерів» - американський експерт в області IT Томас Райан, выведавший через соціальні мережі у політиків і високопоставлених військових чиновників конфіденційну інформацію за допомогою другого імені - Робін Сейдж. Експерт з кібервійн Райан - вірніше, Сейдж був забезпечений секретними документами і навіть отримав запрошення на конференції з безпеки в якості доповідача. Легковажні користувачіЧи йдеться про попутних завантаження, атаки типу «людина в браузері» або соціальному хакерстве, кибергангстеры не досягли б такого приголомшуючого успіху, якщо користувачі не були настільки наївними. SplashData, постачальник антивірусного ПО для мобільних платформ, з мільйонів зламаних і опублікованих в Інтернеті паролів відібрав 25 найбільш поширених. Жахливим фактом стало те, що з допомогою вільно скачуваних утиліт злом паролів займає в середньому всього десять хвилин.

Багато користувачів навіть не уявляють собі, що вони можуть потрапити в поле зору інформаційної мафії. Однак на погано захищених комп'ютерах хакери здатні захопити абсолютно всі дані і паролі і потім навіть віддалено керувати машинами. Таким чином, саме легковажність користувачів стає головним посібником інтернет-злочинців і дозволяє створювати гігантські мережі ботів і ланцюжка осіб, які відмивають гроші.